[ACTF新生赛2020]base64隐写

base64隐写。脚本一把梭

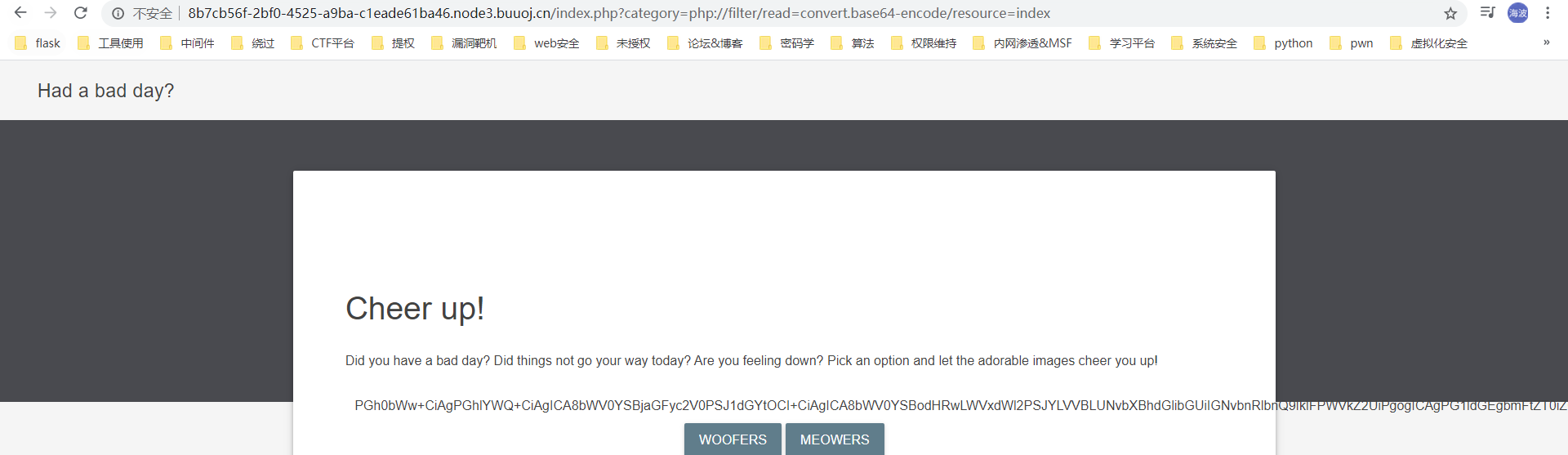

[BSidesCF 2020]Had a bad day

文件包含得到源码

<?php

$file = $_GET['category'];

if(isset($file)){

if( strpos( $file, "woofers" ) !== false || strpos( $file, "meowers" ) !== false || strpos( $file, "index")){

include ($file . '.php');

}else{

echo "Sorry, we currently only support woofers and meowers.";

}

提交的值中。必须包含index/woofers/meowers之一

php版本为7.不能用00绕过。这里有个新姿势

php://filter/read=convert.base64-encode/index/resource=flag.php

即可绕过

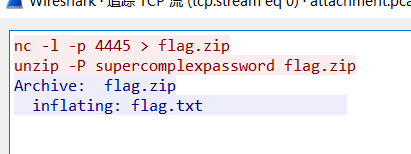

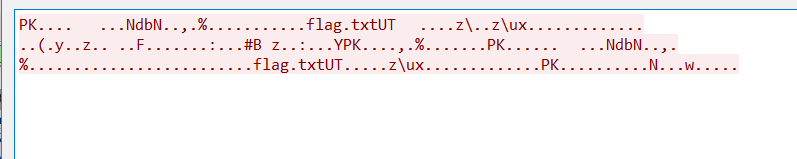

[BSidesSF2019]zippy

发现一个压缩包

继续搜数据流

保存解压得到flag

key不在这里

二维码得到https://cn.bing.com/search?q=key%E4%B8%8D%E5%9C%A8%E8%BF%99%E9%87%8C&m=10210897103375566531005253102975053545155505050521025256555254995410298561015151985150375568&qs=n&form=QBRE&sp=-1&sc=0-38&sk=&cvid=2CE15329C18147CBA4C1CA97C8E1BB8C

将10210897103375566531005253102975053545155505050521025256555254995410298561015151985150375568。ascii转字符得到flag

[GUET-CTF2019]zips

爆破得到密码723456。得到111.zip

伪加密。得到flag.zip和setup.sh

#!/bin/bash

#

zip -e --password=`python -c "print(__import__('time').time())"` flag.zip flag

可以看到。他使用python时间戳来作为密码

格式是

15????????.??

以此掩码爆破。得到1558080832.15

得到flag

hashcat

得到一个文件。右键看到有office字样。改doc打开。需要密码。爆破得到9919

并不是word类型。xls。pptx一个个试

在第7页看到一个有红色波浪线的东西。。选中改字体为红色。得到flag