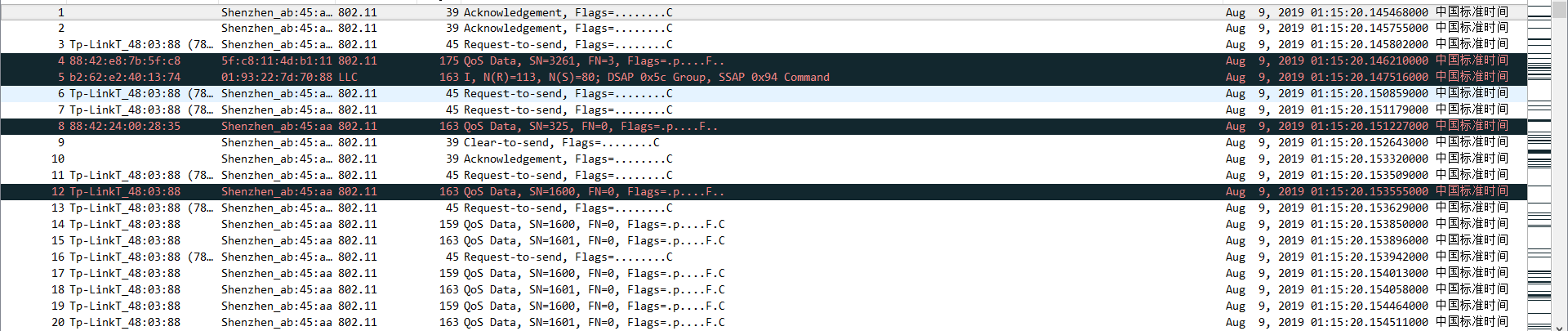

一个WIFI数据包。看不到协议。只能看到802.11

首先。我们要去爆破WIFI密码。解密数据包。

Readme.txt

已知密码格式是6666xxxx

这里我们写个python生成下字典。

本来是生成所有可见字符的。但跑了半天进度也才0.几

后来直接生成数字。爆破

data='0123456789'

w=open('password.txt','w')

for a in data:

for b in data:

for c in data:

for d in data:

Str="6666"+a+b+c+d+"\n"

w.write(Str)

w.close()

aircrack-ng WiFi.pcap

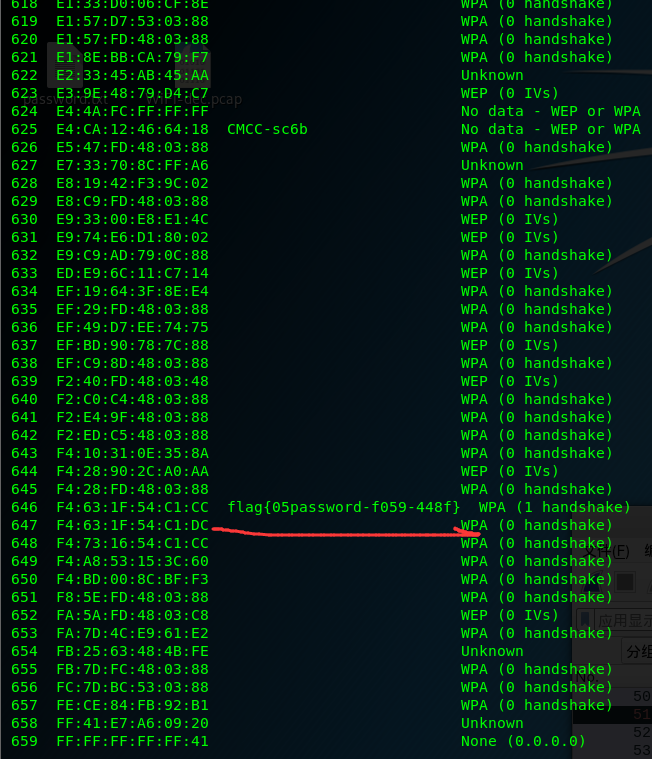

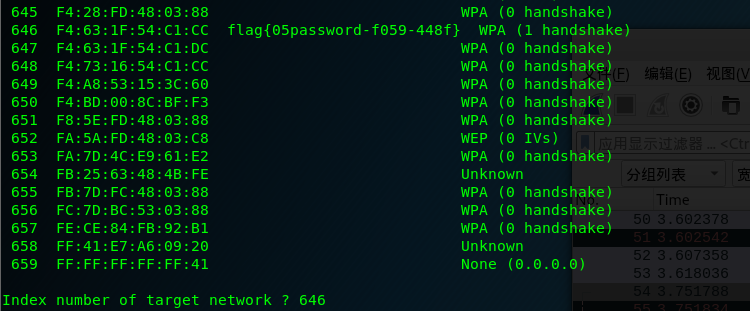

看下具体信息,发现有600多个握手包。这里一个包就代表一个WIFI。还好这里有flag提示。比较亮眼

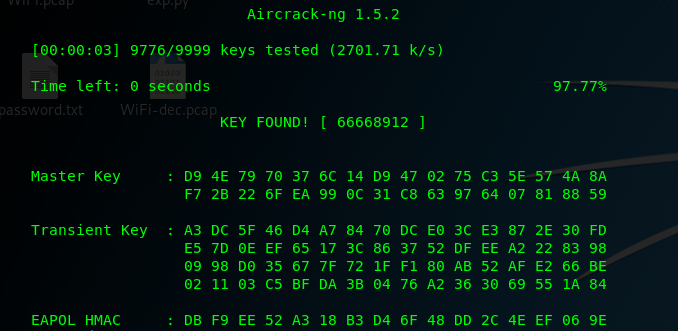

根据我们之前生成的字典。开始爆破

aircrack-ng WiFi.pcap -w password.txt

输入我们要爆破的WIFI序号

之前的flag提示。

flag{05password-f059-448f}

将password替换为密码即可

Fla{0566668912-f059-448f}

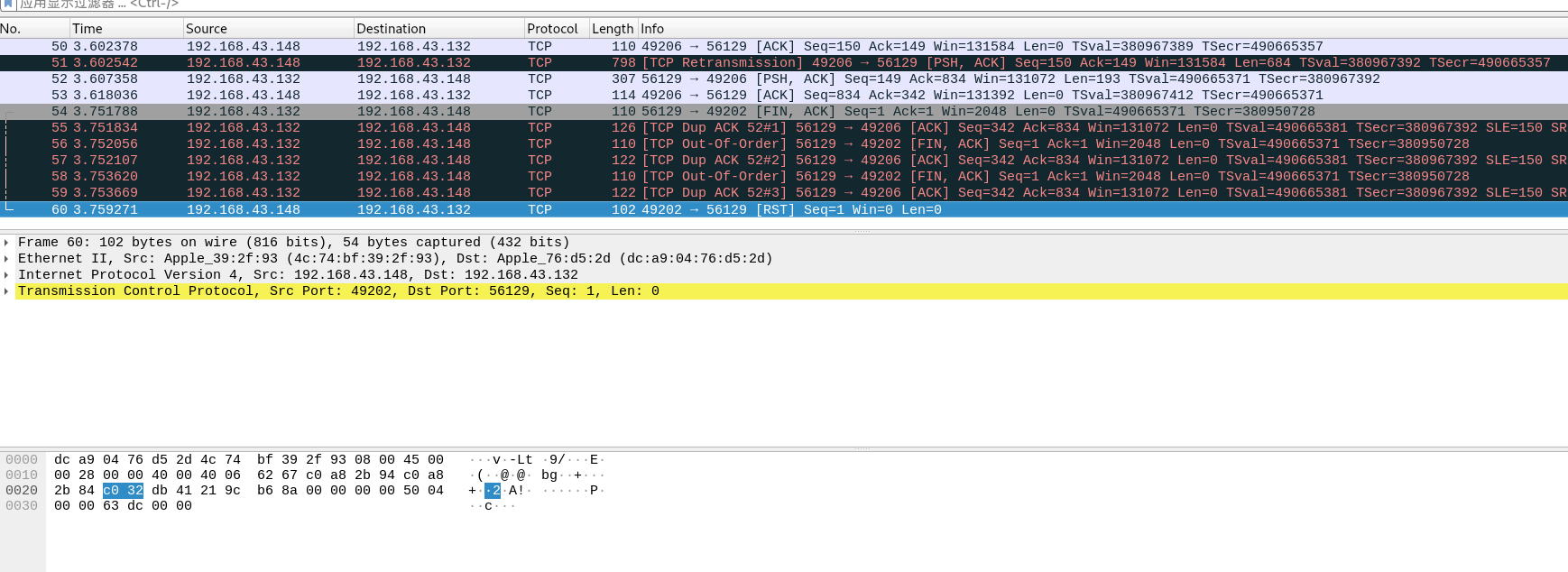

题目到此为止。接下来看下wifi数据包解密

现在我们已经有了密码。通过密码解密数据包

airdecap-ng WiFi.pcap -e flag{05password-f059-448f} -p 66668912

解密完。出来一个WIFI-dec.pcap就是解密后的数据包

和普通数据包一样了